В 2010 году в Токио прошла демонстрация проекта «Tokyo QKD Network», в ходе которого разрабатывается квантовое шифрование телекомунникационных сетей. Была проведена пробная телеконференция на расстоянии в 45 км. Связь в системе идёт по обычным оптоволоконным линиям. Предполагается стабильная длительная эксплуатация, а также применение для мобильной связи.

Квантовая криптография очень вовремя подоспела на рынок. Скорости доступа в Интернет сейчас растут и много провайдеров начинают подключать своих пользователей через оптоволоконный кабель, который идет непосредственно в компьютер.

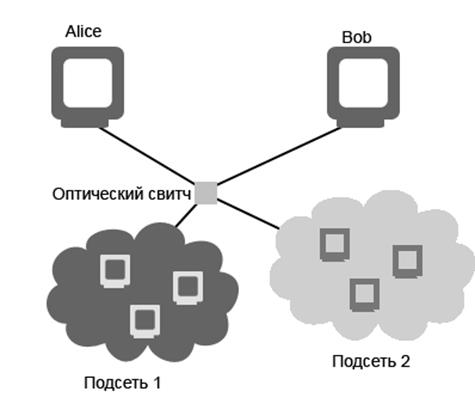

Сейчас я хочу рассказать о той системе QKD, которая использовалась в 2010 году для создания зашифрованной телеконференции на расстоянии 45 км.

Система, представленная для тестирования, называлась «Tokyo QKD Network» и состояла из сети NICT (National Institute of Information and Communications Technology) – это открыто тестируемая сеть, которую называют Giga Bit Network 2 plus (JGN2plus). В ней было четыре точки доступа: Коганэй (Koganei), Отэмачи (Otemachi), Хакусан (Hakusan) и Хонго (Hongo). Все они были соединены оптоволоконными линиями, которые работали на различных квантовых системах (BB84, SARG04, BBM92, DPS-QKD).

В 2010 году девять организаций, из Японии и Евросоюза, подключились к сети Tokyo QKD. С японской стороны были такие компании, как NEC, Mitsubishi, и NTT. С европейской стороны – Toshiba Research Europe Ltd (TREL), IDQ (ID Quantique), AIT (Austrian Institute of Technology), а так же IQOQI (Quantum Optics and Quantum Information) и университет Виенна, которые образовали команду All Vienna.

Рисунок 7. Схема Tokyo QKD Network.

Цель эксперимента состояла в том, чтобы провести защищенную видеоконференцию. Поток данных кодировался шифром Вернама, а для распределения ключей использовались протокол BB84 и его модификация BBM92. Все устройства (ПК, сетевые устройства и даже смартфоны) были подключены к одному API. В течение дня участники тестировали свою сеть на скорость передачи, наличие ошибок и по прочим параметрам. На конечном пункте тестирования создали имитацию несанкционированного подключения.

Рисунок 6. Направление атаки на перехват квантового ключа. Участок NTT – NICK.

Телевизоры, установленные в залах Koganei-1 иOtemachi-2, были связаны через VPN. По этому каналу проходил зашифрованный трафик телеконференции. Скорость шифрования для шифра Вернама составляла 128 Кбит/с. Секретный ключ предоставлялся одним из QKD-маршрутизаторов. Передача на расстояние 90 км шла прекрасно.

Атака представляла собой перехват фотонов из общего светового потока с помощью зеркала с высоким коэффициентом отражения и внедрением лазера аналогичной мощности, что и поступающий поток. Система мониторинга через несколько секунд заметила возросший на 40% коэффициент ошибок. После этого она остановила процесс передачи ключа и подала сигнал тревоги. Ключ буферизировался и передался второму QKD-маршрутизатору, что позволило продолжить видеотрансляцию.

Вот такую картинку показывала система мониторинга (key management agent) до атаки (рисунок 8): главный показатель – это QBER. То есть, количество ошибок между переданным и принятым ключом было небольшим.

Рисунок 8. Показатель QBER до атаки.

При перехвате потока и его подмене показатель ошибки многократно возрастал (рисунок 9). Как уже говорилось выше, в большинстве случаев, злоумышленник выберет неверный анализатор, и будет посылать адресату фотоны в случайно выбранных состояниях. В результате, 25% битов ключевой информации будут отличаться у отправителя и адресата.

Рисунок 9. Показатель QBER во время осуществления атаки.

Данная система показала, насколько надежной может быть передача данных с использованием QKD. Особенно если её совместить с системами резервной связи и системами обнаружения вторжений. Этот эксперимент показывает, что квантовая криптография из теоретической разработки превратилась в серьезное средство обеспечения безопасности.

Все протоколы (их пока не очень много), которые основываются на BB84, на данный момент показывают очень хорошие показатели стойкости. Конечно, различные специалисты сейчас изучают атаки на эти протоколы, и может быть, когда-нибудь данные протоколы будут взломаны (как это было с различными «неразрушимыми» шифрами в прошлом), но процесс уже пошел, и в область квантовой криптографии начинают стягиваться все больше и больше специалистов.

Поможем написать любую работу на аналогичную тему